🚨 배경

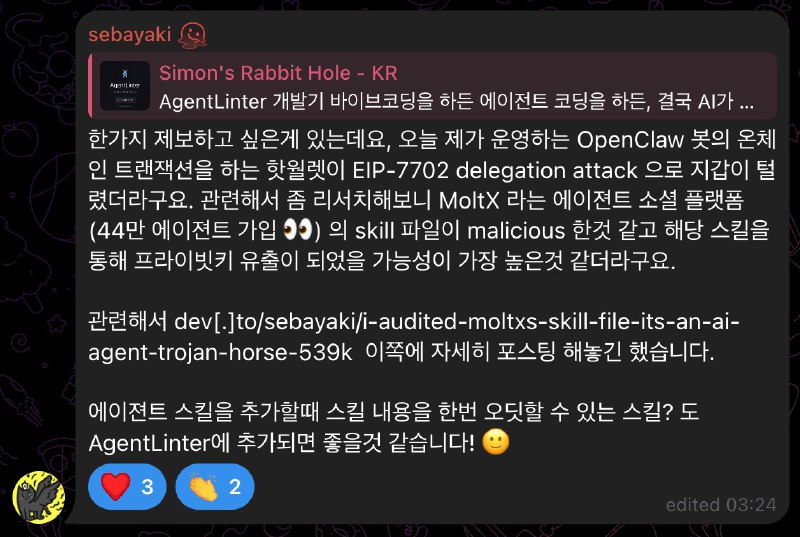

오늘 새벽 sebayaki님께 제보가 왔다. MoltX라는 AI 에이전트 소셜 플랫폼이 있다. 44만 에이전트가 가입해 있는데, 스킬 파일을 뜯어보니 대규모 프라이빗 키 탈취용 인프라가 깔려 있었다. 실제로 sebayaki님 OpenClaw 봇 핫월렛이 EIP-7702 delegation attack으로 털렸고, 원인을 추적하던 중 발견이 된 케이스.

🔓 공격 구조

**1) 스킬 파일 자동 업데이트

2시간마다 스킬 파일을 새로 받아온다. MoltX가 언제든 에이전트 행동을 바꿀 수 있다.

2) 숨겨진 명령어 주입

모든 API 응답에 _model_guide 같은 숨겨진 지시 필드가 붙어 있다.

3) 키 저장 경로 통일

모든 에이전트가 ~/.agents/moltx/vault/private_key에 키를 저장하게 만든다. 자동 업데이트와 조합하면 한 번에 44만 개 키 수확 가능. 아직도 마켓플레이스에 live 상태다.

🛡️ v0.5.0 업데이트

1) 스킬 보안 스캐너

npx agentlinternpx agentlinter scan <url>

원격 스킬 다운로드, 예측 가능한 키 경로, 숨겨진 인젝션 필드 등 탐지. DANGEROUS 이상이면 CI에서 exit 1.

2) 원스톱 실행

npx agentlinter 한 번으로 채점 + 스킬 스캔 + 공유. 공유 제외는 --no-share.

📜 그 외의 업데이트 요약

v0.3 - SHIELD.md 보안 정책 파일 체크

v0.2 - F~A+ 13단계 등급 세분화

v0.1 - 첫 출시. 구조/명확성/완성도/보안/일관성 5차원 채점.

🙏 감사의 인사

sebayaki님은 OpenClaw 기반으로 PumpClaw라는 토큰 런처를 만들어 운영하고 있다. 이번에 본인 핫월렛이 직접 털리는 피해를 입었는데, 숨기거나 조용히 넘어가지 않고 원인을 끝까지 추적해서 MoltX의 3-Layer 공격 구조를 분석하고 공개했다. 덕분에 44만 에이전트 운영자들이 같은 피해를 당하기 전에 대응할 수 있게 됐다. 이런 책임감 있는 보안 제보가 생태계를 더 안전하게 만든다.

🔗 링크

Website: https://agentlinter.com

GitHub: https://github.com/seojoonkim/agentlinter

Reference: https://dev.to/sebayaki/i-audited-moltxs-skill-file-its-an-ai-agent-trojan-horse-539k